Il post € Banknotes Bombing ha sollevato qualche interrogativo. Alcune persone mi hanno scritto segnalando che Photoshop si rifiutava di scannerizzare le banconote (non solo Euro), mentre altre mi dicevano che erano riusciti a fare lo scan senza problemi, ma poi la stampante si rifiutava di stamparle.

Effettivamente esiste un sistema sviluppato dal Central Bank Counterfeit Deterrence Group (CBCDG) che permette di identificare le immagini delle banconote al fine di rendere la vita difficile ai falsari. Il nome ufficiale del sistema è Counterfeit Deterrence System (CDS) ed è stato messo a punto su commissione del CBCDG dalla Digimark Corporation, una azienda che si occupa di watermarking.

Il CDS esiste dalla fine degli anni ’90 (circa 1996) e il suo funzionamento non è mai stato reso noto ufficialmente. È stato incorporato da alcuni produttori di software. Quelli attualmente noti sono Adobe, a partire da Photoshop CS (nei precedenti non c’è) e da Jasc (Paint Shop Pro). Entrambi affermano di aver ricevuto le routine sotto forma di codice precompilato e quindi di non essere a conoscenza del suo funzionamento.

Molti di più sono i produttori di hardware che lo hanno inserito nel firmware delle loro macchine. Si trova, infatti, in molte fotocopiatrici a colori Xerox e in alcune stampanti HP.

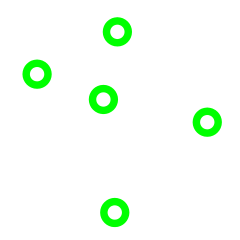

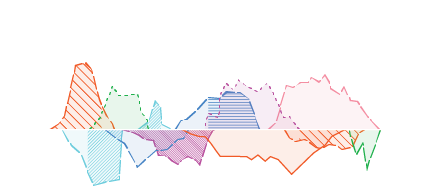

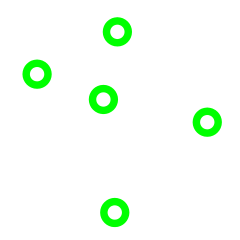

L’esistenza del CDS è stata scoperta nel 2002 da Markus Kuhn. Investigando il funzionamento di una fotocopiatrice Xerox che si rifiutava di stampare una immagine contenente banconote, Kuhn ha identificato un simbolo costituito da uno schema di cinque cerchietti gialli, verdi o arancio, schema ripetuto in aree delle banconote con diversi orientamenti. Andrew Steer più tardi notò un semplice rapporto intero tra il quadrato delle distanze dei cerchietti vicini, che dà ulteriori informazioni su come lo schema dovrebbe essere individuato efficientemente dal software di elaborazione delle immagini.

La forma dello schema è visibile nella figura a fianco, ma può essere presente anche con varie rotazioni. Data la sua vaga somiglianza con la costellazione di Orione e il fatto che il suo utilizzo ha ricevuto un forte impulso con la creazione dell’Euro, allo schema è stato attribuito il nome di EURion.

La forma dello schema è visibile nella figura a fianco, ma può essere presente anche con varie rotazioni. Data la sua vaga somiglianza con la costellazione di Orione e il fatto che il suo utilizzo ha ricevuto un forte impulso con la creazione dell’Euro, allo schema è stato attribuito il nome di EURion.

Le nazioni che hanno adottato l’EURion sono molte. Oltre a essere presente in tutte le banconote in Euro è stampato anche su lev bulgaro, dollaro canadese, corona danese, norvegese e svedese, fiorino ungherese, yen giapponese e altri (qui tabella completa alla data attuale)

In alcune fotocopiatrici a colori, la sola presenza di cinque di questi cerchietti in un’immagine è sufficiente per rifiutarsi di stampare, mentre altre stampano ma sovrappongono all’immagine la scritta “specimen” o “fac-simile” anche se l’immagine prodotta ha dimensioni o colori sensibilmente diversi dall’originale. Per esempio, io ho un notes le cui pagine sono biglietti da 100.000 Lire su cui è stampato “Fac-Simile” ma la dimensione è nettamente diversa dal biglietto reale e la stampa è su una sola faccia. Inoltre, l’EURion, a volte, è fonte di problemi anche per gli utenti onesti. I grafici pubblicitari, per esempio, si sono spesso lamentati per l’impossibilità di scannerizzare le banconote in Photoshop, tanto che alcune banche centrali permettono di scaricare immagini di banconote ad alta risoluzione con qualche particolare modificato.

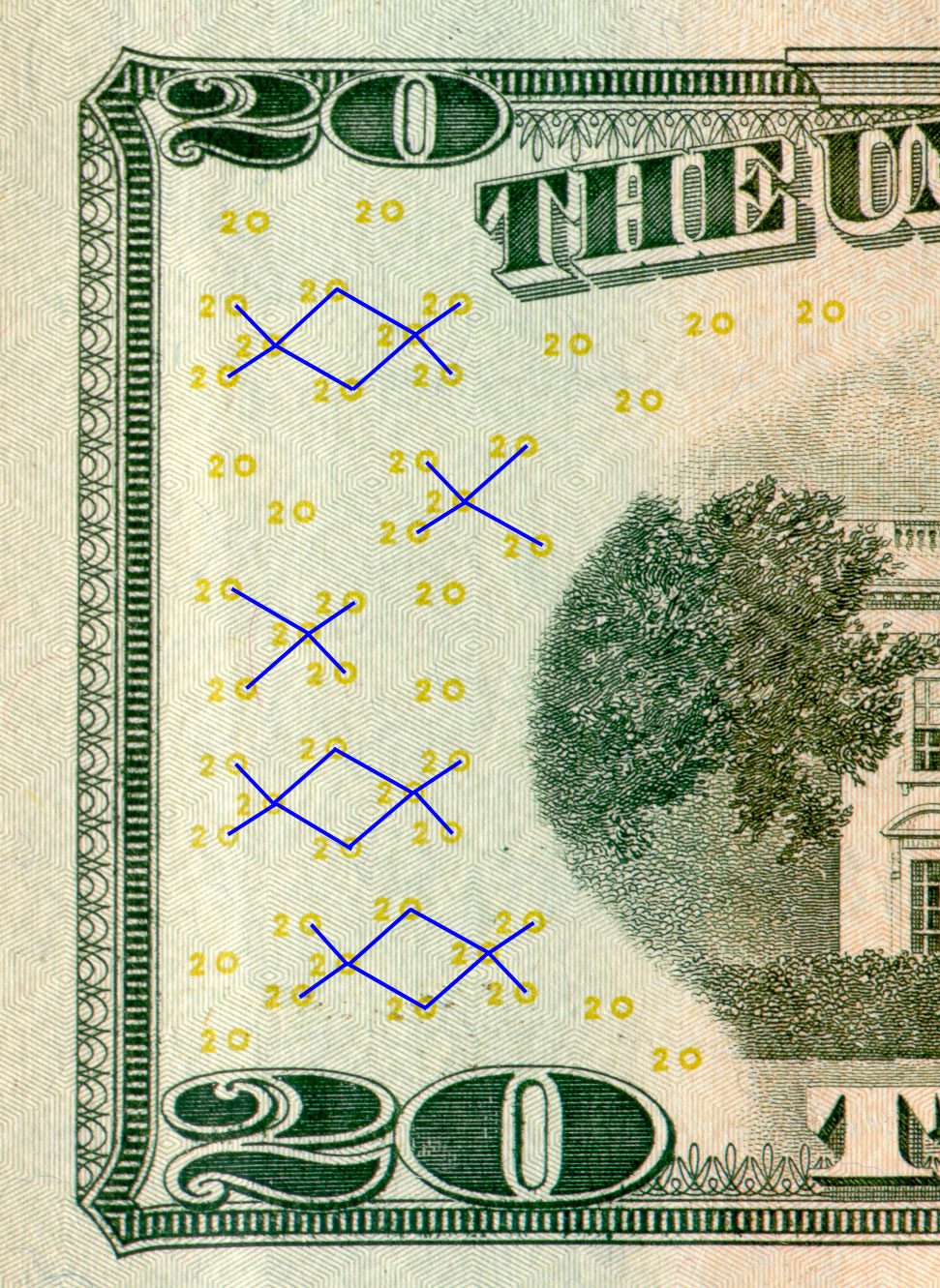

È interessante, poi, vedere come l’EURion è stato incorporato nella banconote. Generalmente non è individuabile immediatamente. A volte lo diventa quando si sa cosa cercare.

Il caso più evidente è quello della banconota da € 10 (a sin, click to enlarge) in cui sono presenti molti cerchietti, alcuni dei quali formano l’EURion. In altre lo schema è meno visibile. In realtà, a volte, i cerchietti sono ben visibili, ma non vengono notati perché fanno parte di un disegno più esteso. Per esempio, nei $20, varie copie dello schema, con diversa rotazione, si creano usando gli zeri della scritta “20” continuamente ripetuta, mentre nelle vecchie £20, dedicate a Elgar, lo schema si ottiene unendo le note di un frammento di partitura.

Ultimamente, comunque, ricerche più accurate mostrano come l’EURion non sia l’unico schema di riconoscimento delle banconote. Mentre le fotocopiatrici continuano a basarsi sull’EURion, i software come Photoshop e Paint Shop Pro utilizzano anche altri sistemi, come dimostrato da questa ricerca.